به گزارش آفتاب شرق

این روزها «VPN» برای زیادها تبدیل به یک دکمه روشن و خاموش روی گوشی یا لپتاپ شده؛ ابزاری که فعالش میکنیم و سپس از چند ثانیه، آیکن کوچکی در نوار حالت ظاهر شده و همهچیز انگار متفاوت میشود. اما پشت این تحول انگارً ساده، چه اتفاقی در سطح شبکه میافتد؟ آیا واقعاً مسیر اینترنت ما عوض میشود؟ چه چیزی رمزگذاری میشود و چه چیزی نه؟ و این «تونل» معروف دقیقاً کجاست؟

VPN مخفف Virtual Private Network یا «شبکه خصوصی مجازی» است؛ فناوریای که سالها پیش از ترویج عمومیاش در موبایلها، برای اتصال امن کارمندان به شبکه داخلی شرکتها طراحی شد. ایده مهم ساده می بود: چطور میتوان از دل اینترنت عمومی که ذاتاً یک شبکه باز و قابل شنود است، یک مسیر خصوصی و امن ساخت، طوری که انگار دو نقطه، در یک شبکه داخلی مشترک قرار دارند؟

برای فهمیدن این که VPN چطور کار میکند، باید یک قدم به عقب برگردیم و ببینیم هنگامی بدون VPN به اینترنت متصل میشویم چه اتفاقی میافتد. هنگامی آدرس سایتی را داخل میکنید، خواست شما از مودم یا دیتای موبایل عبور میکند، به اراعهدهنده اینترنت میرسد و از آنجا مسیرش را تا سرور مقصد طی میکند. در این مسیر، قسمتهایی از اطلاعات قابل مشاهدهاند و قسمتهایی بسته به نوع ربط، رمزگذاری خواهد شد. VPN دقیقاً در همین نقطه داخل ماجرا میشود. درواقع ویپیان با ساختن یک تونل رمزنگاریشده بین دستگاه شما و یک سرور واسط، مسیر معمول تبادل داده را تحول میدهد.

اما این «تحول مسیر» دقیقاً چطور اتفاق میافتد؟ تونلگذاری یعنی چه؟ چرا به آن شبکه خصوصی مجازی میگویند و نه فقط یک پراکسی ساده؟ و مهمتر از همه، این فناوری چه کاری میتواند انجام دهد و چه کاری از مسئولیتاش خارج است؟

در ادامه، قدمبهقدم پشت صحنه فنی VPN را باز میکنیم؛ از مسیر عادی یک خواست اینترنتی اغاز میکنیم، به مفهوم تونلگذاری و رمزنگاری میرسیم و سپس سراغ پروتکلهایی میرویم که ستون فقرات این فناوری را میسازند.

قبل از VPN: هنگامی به اینترنت وصل میشویم چه میشود؟

برای این که بفهمیم VPN دقیقاً چه تغییری تشکیل میکند، اول باید ببینیم در حالت عادی چه اتفاقی میافتد. هنگامی آدرس یک وبسایت را در مرورگر داخل میکنید، پشتصحنه مجموعهای از فرآیندهای نسبتاً پیچیده اما سریع اغاز میشود؛ فرآیندهایی که طبق معمولً در چند میلیثانیه انجام خواهد شد و کاربر فهمیدشان نمیشود.

اولین قدم، تبدیل نام دامنه به آدرس IP است. اینترنت با اسمهایی همانند example.com کار نمیکند؛ آنچه برای شبکه معنی دارد، یک آدرس عددی است. اینجاست که سامانهای به نام DNS (Domain Name System) داخل عمل میشود. دستگاه شما از سرور DNS میپرسد: «این دامنه به چه IPای اشاره میکند؟» جواب که برگردد، اکنون مقصد اشکار شده است.

در مرحله سپس، خواست شما از طریق مودم یا دیتای موبایل به اراعهدهنده خدمات اینترنت (ISP) میرسد. ISP همانند یک واسطه بزرگ عمل میکند که ترافیک شما را به شبکههای دیگر هدایت میکند. از آنجا، بستههای داده از بین چندین روتر و مسیر گوناگون عبور میکنند تا در نهایت به سرور مقصد برسند. این مسیر امکان پذیر از چند شهر یا حتی چند سرزمین عبور کند.

در این رفتوآمد چه چیزهایی قابل مشاهده است؟

اگر ربط شما با سایت مقصد از نوع HTTPS باشد، که امروز برای زیاد تر وبسایتها استاندارد است، محتوای مهم دادهها رمزگذاری شده است. یعنی فردی در میانه مسیر نمیتواند متن مطلبها یا محتوای صفحات را بخواند. اما این به معنی نامرئی بودن کامل نیست.

اراعهدهنده اینترنت شما هم چنان میتواند ببیند که دستگاهتان به چه IPای متصل شده و چه حجمی از داده جابهجا شده است. این چنین خواست DNS شما بسته به تنظیمات، امکان پذیر برای ISP یا سرور DNS قابل مشاهده باشد. به زبان ساده، حتی اگر محتوای داخل پاکت رمزگذاری شده باشد، روی پاکت تا این مدت آدرس فرستنده و گیرنده نوشته شده است.

از طرف دیگر، سرور مقصد هم اطلاعاتی از شما دریافت میکند: آدرس IP عمومیتان، نوع مرورگر، سیستمعامل و برخی دادههای فنی دیگر. این اطلاعات برای برقراری ربط الزامیاند، اما در عین حال بخشی از ردپای دیجیتال شما را راه اندازی خواهند داد.

VPN دقیقاً داخل همین زنجیره میشود و ترتیب آن را تحول میدهد. اما برای فهمیدن آن تحول، باید بفهمیم «تونل» در شبکه به چه معناست و چطور ساخته میشود. مفهومی که در قسمت بعدی به آن میپردازیم.

VPN دقیقاً چه کاری انجام میدهد؟

اگر در حالت عادی مسیر اینترنت شما یک خط مستقیم بین دستگاهتان و سرور مقصد باشد، VPN این خط مستقیم را به یک مسیر دو مرحلهای تبدیل میکند. با فعال شدن VPN، پیش از آنکه خواست شما به وبسایت مقصد برسد، ابتدا به یک سرور واسط ارسال میشود؛ سروری که نقش نقطه میانی را بازی میکند.

اما تفاوت فقط باواسطه شدن مسیر نیست. اتفاق مهمتر، ساختن یک تونل رمزنگاریشده بین دستگاه شما و سرور VPN است. از لحظهای که اتصال برقرار میشود، همه ترافیک اینترنتی شما یا بسته به تنظیمات، بخشی از آن، داخل این تونل قرار میگیرد. این تونل علتمیشود دادهها پیش از خروج از دستگاه رمزگذاری شوند و تنها وقتی که به سرور VPN میرسند، رمزگشایی شوند.

در نتیجه، اراعهدهنده اینترنت شما به جای این که ببیند به چه وبسایتهایی متصل میشوید، فقط یک ربط رمزگذاریشده بین شما و سرور VPN را مشاهده میکند. مقصد نهایی ترافیک در دید مستقیم او قرار ندارد؛ آنچه دیده میشود، یک ربط پایدار با یک IP اشکار است.

از طرف دیگر، هنگامی خواست شما از سرور VPN به سمت وبسایت مقصد ارسال میشود، این بار آدرس IP سرور VPN بهگفتن مبدأ ثبت میشود، نه IP واقعی شما. به گفتن سادهتر، برای سرور مقصد، این سرور واسط است که خواست را ارسال کرده، نه دستگاه شما.

اگر بخواهیم زیاد ساده تصویرسازی کنیم:

در حالت عادی، شما مستقیماً با مقصد سخن بگویید میکنید.

در حالت VPN، شما با یک واسطه امن سخن بگویید میکنید و آن واسطه به جای شما با مقصد ربط میگیرد.

اما VPN چیزی فراتر از یک «پراکسی ساده» است. تفاوت مهم در رمزنگاری سرتاسری بین دستگاه شما و سرور VPN است. پراکسیهای ساده امکان پذیر فقط نقش تحول IP را داشته باشند، اما VPN طبق معمولً ربط را در سطح سیستمعامل تونل میکند؛ یعنی همه اپلیکیشنها میتوانند از آن منفعت گیری کنند، نه فقط یک مرورگر خاص.

در نتیجه، سه اتفاق کلیدی رخ میدهد:

- مسیر ترافیک تحول میکند.

- IP عمومی شما برای مقصد تحول میکند.

- دادهها تا رسیدن به سرور VPN رمزگذاری خواهد شد.

با این حال، این به معنی «ناپدید شدن کامل» در اینترنت نیست. VPN فقط بخشی از زنجیره ربط را تحول میدهد و امنیت آن به نحوه پیادهسازی، پروتکل مورد منفعت گیری و مطمعن به سرور واسط بستگی دارد — موضوعی که در قسمتهای بعدی با جزئیات بیشتری بازدید می کنیم.

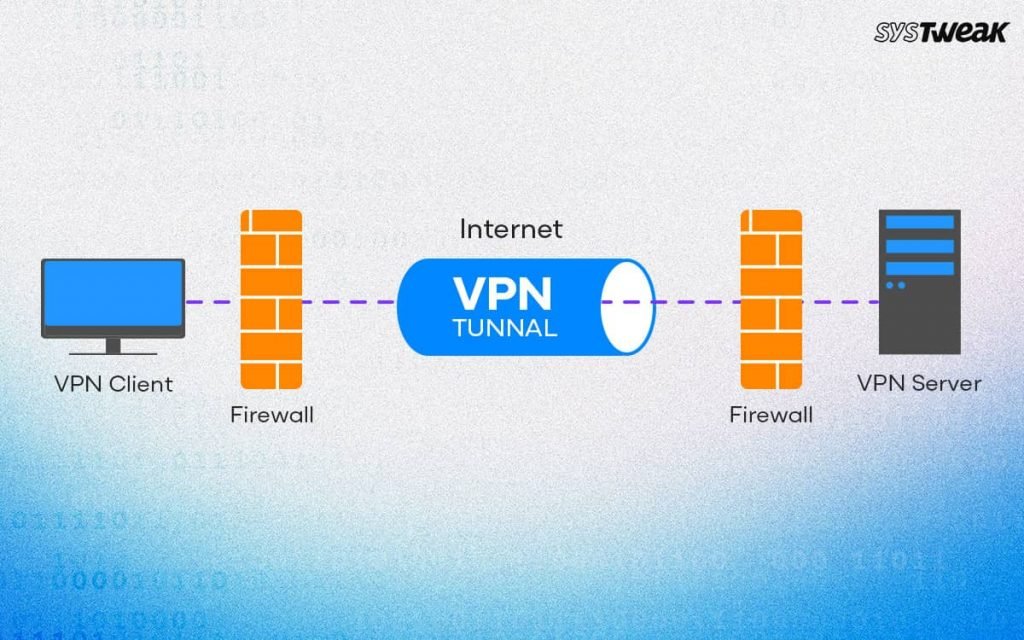

تونلگذاری چیست و چطور ساخته میشود؟

«تونلگذاری» یا Tunneling یکی از مفاهیم کلیدی در فهمیدن VPN است. هنگامی میگوییم VPN یک تونل بین دستگاه شما و سرور مقصد میسازد، منظور یک مسیر فیزیکی جداگانه در اینترنت نیست. اینترنت همان اینترنت است؛ کابلها، روترها و مسیرها تغییری نمیکنند. آنچه ساخته میشود، یک مسیر منطقی و رمزنگاریشده در دل همین زیرساخت عمومی است.

برای فهمیدن سادهتر، فکر کنید میخواهید نامهای را ارسال کنید. در حالت عادی، نامه داخل یک پاکت معمولی قرار میگیرد و روی آن آدرس گیرنده نوشته میشود. اکنون فکر کنید این پاکت را داخل یک جعبه بزرگتر بگذارید، جعبه را قفل کنید و روی آن فقط آدرس یک واسطه را بنویسید. این جعبه همان «تونل» است. نامه واقعی شما داخل آن قرار دارد، اما تا وقتی که به واسطه نرسد، فردی نمیتواند محتوایش را ببیند یا حتی بفهمد دقیقاً به کجا خواهد رفت.

در شبکه هم اتفاقی شبیه رخ میدهد. هنگامی VPN فعال میشود، بستههای دادهای که قرار است به مقصد نهایی بروند، ابتدا «کپسوله» (Encapsulate) خواهد شد؛ یعنی داخل یک لایه تازه قرار میگیرند. این لایه تازه شامل اطلاعات مربوط به سرور VPN است، نه مقصد مهم. سپس کل این ساختار رمزگذاری میشود و به سمت سرور VPN ارسال میگردد.

از دید ISP یا هر ناظر میانی، فقط یک جریان داده رمزنگاریشده به یک IP اشکار (سرور VPN) در حال ارسال است. آنها نمی توانند ببینند داخل این بسته چه مقصدی تعریف شده یا محتوای آن چیست. هنگامی بستهها به سرور VPN میرسند، لایه بیرونی باز میشود، داده رمزگشایی میشود و سپس خواست واقعی به مقصد مهم ارسال میشود.

به این فرآیند «کپسولهسازی درون کپسوله» میگویند؛ یعنی یک بسته IP داخل بسته IP دیگر قرار میگیرد. به همین علت است که به آن تونل حرف های میشود. چون دادهها در یک مسیر رمزگذاریشده و جدا گانه از مسیر عادی حرکت میکنند، هرچند از همان زیرساخت عمومی عبور میکنند.

ساخت این تونل با یک مرحله مذاکره اولیه اغاز میشود که به آن Handshake میگویند. در این مرحله، دستگاه شما و سرور VPN درمورد نوع رمزنگاری، کلیدهای امنیتی و پروتکل مورد منفعت گیری توافق میکنند. بعد از این توافق، تونل فعال میشود و همه ترافیک تعریفشده از داخل آن عبور میکند.

مسئله مهم اینجاست که تونلگذاری لزوماً فقط برای VPN منفعت گیری نمیشود؛ در تعداد بسیاری از فناوریهای شبکه نیز از همین مفهوم منفعت گیری میشود. اما در VPN، این تونل همزمان دو نقش ایفا میکند: تشکیل یک مسیر جداگانه و محافظت از دادهها از طریق رمزنگاری.

در نهایت، تونل یک «بینبُر فیزیکی» در اینترنت نیست، بلکه یک پوشش رمزنگاریشده است که علتمیشود دادهها تا رسیدن به نقطه واسط، از دید دیگران نهان بمانند. در قسمت بعدی خواهیم دید که این نهانسازی دقیقاً با چه نوع رمزنگاری و چه سازوکاری انجام میشود.

رمزنگاری در VPN چطور کار میکند؟

اگر تونلگذاری را «مسیر مخفی» در نظر بگیریم، رمزنگاری قفلی است که روی این مسیر قرار میگیرد. بدون رمزنگاری، تونل فقط یک تحول مسیر ساده می بود؛ اما آنچه VPN را به یک ابزار امنیتی تبدیل میکند، همین فرآیند تبدیل دادههای قابلخواندن به رشتههایی غیرقابلفهمیدن در طول مسیر است.

هنگامی اتصال VPN برقرار میشود، اولین مرحله یک مذاکره امنیتی یا همان Handshake است. در این مرحله، دستگاه شما و سرور VPN درمورد چند نوشته کلیدی به توافق میرسند: از چه الگوریتم رمزنگاری منفعت گیری شود، طول کلیدها چه مقدار باشد و چطور کلیدهای امنیتی تبادل شوند. این مرحله طبق معمولً با منفعت گیری از رمزنگاری نامتقارن انجام میشود؛ روشی که از یک جفت کلید عمومی و خصوصی منفعت گیری میکند.

رمزنگاری نامتقارن برای اغاز ربط امن مناسب است، اما از نظر پردازشی سنگین است. به همین علت، بعد از آخر Handshake، دو طرف یک «کلید متقارن» مشترک تشکیل میکنند و ادامه ربط با رمزنگاری متقارن انجام میشود؛ روشی سریع تر که برای انتقال حجم بالای داده مناسبتر است. الگوریتمهایی همانند AES طبق معمولً در این مرحله به کار میروال.

نتیجه این فرآیند چیست؟

از لحظهای که تونل فعال میشود، هر بسته دادهای که از دستگاه شما خارج میشود پیش از ترک سیستم رمزگذاری میشود. اگر فردی در مسیر انتقال برای مثالً در یک شبکه وایفای عمومی، به این دادهها دسترسی اشکار کند، فقط با مجموعهای از بیتهای بههمریخته روبه رو خواهد شد که بدون کلید رمزگشایی بیمعنی می باشند.

با این حال، باید یک اختلاف مهم را در نظر گرفت. VPN ربط بین شما و سرور VPN را رمزگذاری میکند، نه لزوماً کل مسیر تا مقصد نهایی را. هنگامی داده به سرور VPN میرسد، در آنجا رمزگشایی میشود و سپس به مقصد ارسال میشود. اگر ربط بین سرور VPN و وبسایت مقصد از نوع HTTPS باشد، مجدد رمزگذاری در سطح وب برقرار است. اما اگر سایتی از HTTP منفعت گیری کند، آن قسمت از مسیر میتواند ناامن باشد.

به گفتن دیگر، VPN یک لایه امنیتی اضافه روی اینترنت تشکیل میکند، اما جانشین کامل پروتکلهای امن وب نیست. این چنین رمزنگاری فقط از «شنود در مسیر» جلوگیری میکند؛ اگر خود سرور VPN لاگ نگه دارد یا مورد نفوذ قرار گیرد، دادهها در آن نقطه قابل مشاهدهاند. به همین علت است که امنیت VPN فقطً به الگوریتم رمزنگاری وابسته نیست، بلکه به پیادهسازی، مدیریت کلیدها و سیاستهای عملیاتی سرور نیز بستگی دارد.

در نهایت، رمزنگاری در VPN همانند این است که مکالمهای را درون یک کانال رمزدار انجام دهید. اطرافیان میبینند که شما در حال سخن بگویید هستید و با چه فردی ربط دارید، اما محتوای مکالمه برایشان قابل فهمیدن نیست، مگر این که به کلید دسترسی داشته باشند.

پروتکلهای رایج VPN چه تفاوتی دارند؟

هنگامی از VPN سخن بگویید میکنیم، در واقع فقط درمورد یک فناوری واحد سخن نمیزنیم، بلکه درمورد مجموعهای از «پروتکلها» سخن بگویید میکنیم؛ قوانینی که اشکار میکنند تونل چطور ساخته شود، رمزنگاری چطور انجام شود و ربط چطور مدیریت شود. تفاوت بین این پروتکلها میتواند روی شدت، امنیت، پایداری اتصال و حتی مصرف باتری تاثییر بگذارد. در ادامه، رایجترین پروتکلهای VPN را مرور میکنیم و تفاوتهایشان را به زبان ساده توضیح میدهیم.

OpenVPN

OpenVPN یکی از شناختهشدهترین و قدیمیترین پروتکلهای متنباز در این حوزه است. انعطافپذیر است، روی زیاد تر سیستمعاملها اجرا میشود و از کتابخانههای رمزنگاری استاندارد همانند TLS منفعت گیری میکند. مزیت مهم OpenVPN امنیت و پایداری آن است. به علت متنباز بودن، سالها توسط جامعه امنیتی بازدید شده و نقاط ضعف آن تا حد بسیاری شناسایی و اصلاح شدهاند. در روبه رو، بهعلت ساختار پیچیدهتر و وابستگی به فضای کاربر (User Space)، امکان پذیر نسبت به برخی گزینههای جدیدتر بار پردازشی بیشتری داشته باشد.

WireGuard

WireGuard پروتکل جدیدتری است که با مقصد سادگی و کارایی طراحی شده. حجم کد آن زیاد کمتر از OpenVPN است و همین نوشته بازدید امنیتی آن را سادهتر کرده است.

مزیت مهم WireGuard شدت بالا و مصرف منبع های کمتر است. بهعلت اجرای بخشی از آن در سطح هسته سیستمعامل (Kernel Space)، تأخیر کمتری تشکیل میکند و طبق معمولً کارکرد بهتری روی دستگاههای موبایل دارد. با این حال، چون نسبت به OpenVPN تازهتر است، سابقه عملیاتی مختصرتری دارد؛ هرچند تا بحال از نظر امنیتی کارکرد قابل قبولی نشان داده است.

IKEv2/IPSec

IKEv2 در کنار IPSec منفعت گیری میشود و طبق معمولً در سیستمعاملهای موبایل حمایتبومی دارد. یکی از ویژگیهای مهم آن توانایی «بازسازی سریع اتصال» زمان تحول شبکه است؛ برای مثالً هنگامی بین وایفای و دیتای موبایل جابهجا میشوید.

این ویژگی علتشده IKEv2 گزینهای مناسب برای دستگاههای همراه باشد. از نظر امنیت نیز، در صورت پیادهسازی صحیح، سطح قابل قبولی اراعه میدهد. در روبه رو، پیکربندی آن در برخی سناریوها پیچیدهتر از گزینههای مدرنتر است.

L2TP/IPSec

L2TP بهتنهایی رمزنگاری اراعه نمیدهد و طبق معمولً همراه با IPSec منفعت گیری میشود. این ترکیب سالها در سیستمهای گوناگون منفعت گیری شده و نسبتاً پایدار است. با این حال، به علت ساختار دو لایهای (L2TP + IPSec)، امکان پذیر بار بیشتری تشکیل کند و نسبت به پروتکلهای جدیدتر کندتر باشد. امروزه زیاد تر بهگفتن گزینهای قدیمیتر شناخته میشود.

PPTP

PPTP یکی از قدیمیترین پروتکلهای VPN است. پیادهسازی سادهای دارد و راهاندازی آن آسان است، اما از نظر امنیتی سالها است که ناامن برداشت میشود. الگوریتمهای رمزنگاری آن صدمهپذیر شناخته شدهاند و در تعداد بسیاری از سیستمهای مدرن دیگر پیشنهاد نمیشود. به همین علت، PPTP عملاً از چرخه انتخابهای امن خارج شده و زیاد تر جنبه تاریخی دارد.

تفاوت مهم این پروتکلها در چیست؟

بهطور خلاصه، تفاوتها در چند محور کلیدی دیده میشود:

- سطح امنیت و نوع رمزنگاری

- شدت و مقدار بار پردازشی

- پایداری اتصال در شبکههای متغیر

- سادگی پیادهسازی و بازدید امنیتی

- حمایتدر سیستمعاملهای گوناگون

هیچ پروتکلی «بهترین در همه شرایط» نیست. انتخاب مناسب طبق معمولً به سناریوی منفعت گیری، توان سختافزاری دستگاه و نحوه پیادهسازی بستگی دارد. آنچه اهمیت دارد این است که امنیت VPN بیشتر از آنکه به نام پروتکل وابسته باشد، به نحوه پیکربندی، مدیریت کلیدها و نگهداری زیرساخت بستگی دارد.

در نهایت، پروتکل VPN همان چارچوبی است که تعیین میکند تونل چطور ساخته شود و قفل آن چه مقدار مقاوم باشد. اما این که این قفل واقعاً چه مقدار امن باقی بماند، به اجرای درست آن بستگی دارد.

آیا VPN کاملاً ناشناستان میکند؟

جواب مختصر این است: نه، VPN شما را «نامرئی» نمیکند؛ فقط بخشی از ردپای شبکهایتان را تحول میدهد.

VPN آدرس IP عمومی شما را از دید وبسایت مقصد نهان میکند و ربط بین دستگاهتان و سرور VPN را رمزگذاری میکند. این یعنی اراعهدهنده اینترنت شما محتوای ترافیک را نمیبیند و سایت مقصد نیز IP واقعی شما را دریافت نمیکند. اما این به معنی حذف کامل هویت دیجیتال نیست.

اول این که سرور VPN هم چنان میتواند ترافیک شما را ببیند. اگر اراعهدهنده VPN لاگ نگه دارد یا زیرساختش دچار مشکل امنیتی شود، دادهها در آن نقطه قابل مشاهدهاند. در واقع، شما بخشی از مطمعن را از ISP به اپراتور VPN منتقل میکنید.

دوم این که ناشناسسازی فقط به IP مربوط نمیشود. اگر داخل حساب کاربریتان در یک سرویس شوید، از همان مرورگر با کوکیهای قبلی منفعت گیری کنید یا اطلاعات شخصی داخل کنید، هویت شما جدا گانه از VPN قابل شناسایی است. این چنین مواردی همانند DNS Leak یا WebRTC Leak میتوانند در صورت پیکربندی نادرست، بخشی از اطلاعات شبکه را آشکار کنند.

در نهایت، VPN یک ابزار افزایش حریم خصوصی در سطح شبکه است، نه یک پوشش کامل برای ناشناسماندن در اینترنت. مقدار ناشناسبودن به حرکت کاربر، تنظیمات نرمافزاری و مطمعن به زیرساخت مورد منفعت گیری بستگی دارد.

VPN در چه مواردی کاربرد دارد؟

VPN در اصل یک فناوری زیرساختی است و کاربردهای آن محدود به منفعت گیریهای عمومی امروزی نیست. با اهمیت ترین سناریوی منفعت گیری از VPN، اتصال امن به شبکههای سازمانی از راه دور است. شرکتها سالها است از این فناوری منفعت گیری میکنند تا کارمندان بتوانند خارج از دفتر، به منبع های داخلی همانند سرورها، فایلها یا سامانههای مالی دسترسی داشته باشند؛ بدون این که این ربط در معرض شنود قرار بگیرد.

کاربرد مهم دیگر، افزایش امنیت در شبکههای ناامن همانند وایفایهای عمومی است. در این چنین محیطهایی، تونل رمزنگاریشده VPN میتواند از شنود ترافیک در مسیر محلی جلوگیری کند.

در برخی سناریوهای فنی نیز از VPN برای تفکیک ترافیک، تست شبکه، همانندسازی وجود در یک موقعیت جغرافیایی متفاوت یا اتصال امن بین دو شعبه یک سازمان منفعت گیری میشود. به گفتن ساده، VPN ابزاری برای ساختن یک «شبکه خصوصی» روی بستر اینترنت عمومی است؛ کاربرد آن به نیاز طراحی شبکه و سطح امنیت مورد انتظار بستگی دارد.

محدودیتها و امنیت VPN

VPN یک ابزار قوی برای حفاظت از ترافیک شبکه است، اما محدودیتها و نکات مهمی دارد که باید آنها را فهمیدن کرد. یکی از مهمترین محدودیتها، افت شدت اتصال است. چون دادهها قبل از رسیدن به مقصد رمزگذاری و از تونل عبور میکنند، بستهها باید مرحله های پردازشی اضافهای را طی کنند که میتواند تا حدی شدت دانلود یا بارگذاری را افت دهد. علاوه بر این، کیفیت اتصال به سرور VPN و فاصله فیزیکی یا جغرافیایی سرور میتواند تأثیر بسیاری بر کارکرد داشته باشد.

محدودیت دیگر وابستگی به سرور واسط است. اگر سرور VPN از کار بیفتد یا دچار مشکل فنی شود، دسترسی شما به اینترنت یا شبکه خصوصی نیز مختل میشود. این چنین VPN تنها بخشی از ترافیک شبکه را تحول میدهد؛ اطلاعاتی همانند کوکیها، حسابهای کاربری یا دادههایی که خارج از تونل منتقل خواهد شد، هم چنان میتوانند ردپای دیجیتال شما را نمایان کنند. این یعنی VPN شما را کاملاً ناشناس نمیکند.

اما از نظر امنیت، VPN یک لایه محافظتی قوی فراهم میکند. با رمزنگاری دادهها در مسیر، شنود ترافیک توسط اراعهدهنده اینترنت یا دیگر ناظران میانی دشوار میشود. با این حال، امنیت نهایی به چند عامل بستگی دارد: پروتکل مورد منفعت گیری، نحوه پیادهسازی و پیکربندی، و مطمعن به سرور واسط. اگر سرور لاگ نگه دارد یا نفوذپذیر باشد، دادهها در همان نقطه قابل دسترسی خواهند می بود.

بهطور خلاصه، VPN یک ابزار افزایش امنیت و حریم خصوصی است، اما نمیتوان آن را سپری کامل دانست. منفعت گیری از VPN بهتنهایی تضمینی برای ناشناسبودن یا امنیت مطلق نیست؛ بلکه بخشی از یک استراتژی جامع حفاظت از داده و حریم خصوصی به حساب می اید.

جمعبندی

VPN یا شبکه خصوصی مجازی، فناوریای است که امکان تشکیل یک مسیر رمزنگاریشده و امن بین دستگاه شما و یک سرور واسط را فراهم میکند. با فعال کردن VPN، ترافیک اینترنت شما از تونل رمزگذاریشده عبور میکند، آدرس IP شما برای مقصد نهایی مخفی میشود و بخشی از دادهها در مسیر از دید ناظران میانی نهان میماند.

با این حال، VPN یک ابزار امنیتی و حریم خصوصی است، نه یک راهحل کامل برای ناشناسماندن یا امنیت مطلق. سطح امنیت آن به پروتکل منفعت گیریشده، نحوه پیادهسازی، مدیریت کلیدها و مطمعن به سرور واسط بستگی دارد. محدودیتهایی همانند افت شدت، وابستگی به سرور واسط و عدم پوشش کامل همه ردپاهای دیجیتال، علتمیشود VPN تنها بخشی از یک استراتژی جامع امنیتی باشد.

در نهایت، VPN بیشتر از آنکه یک ابزار مصرفی باشد، یک فناوری زیرساختی برای ساخت شبکههای خصوصی روی اینترنت عمومی است. با فهمیدن درست از نحوه کارکرد، تونلگذاری، رمزنگاری و پروتکلها، میتوان از آن به گفتن یک لایه محافظتی مهم در شبکههای شخصی و سازمانی منفعت برد، بدون این که فکر کنیم امنیت یا ناشناسبودن مطلق فراهم شده است.

دسته بندی مطالب

اخبار سلامتی